Mit Security by Design zu mehr Sicherheit bei IIoT-Projekten

Viktoria König

Das Internet der Dinge ist der technologische Trend in den global mit Abstand am meisten investiert wird. Laut IDC belaufen sich die Investitionen im Jahr 2023 auf über eine Billion US-Dollar. Für die produzierende Industrie bedeutet dies eine riesige Chance, es ist aber zugleich auch eine grosse Herausforderung!

IoT-Anwendungen in der Industrie (Sensoren und Aktuatoren) liefern neu Daten von Maschinen, Werkzeugen oder Anlagen, welche bisher nicht vernetzt oder nicht durchgängig vernetzt waren. Unternehmen können mit Hilfe der Daten aus IIoT-Sensoren in ihren Anlagen Workflows besser verstehen, vorausschauende Instandhaltungsmaßnahmen (Predictive-Maintenance) ergreifen und so die allgemeine Effizienz und Performance verbessern. Zudem ermöglicht die Nähe zum Endkunden neue Geschäftsmodelle. Die Anbindung der Operational-Technology (OT) an das digitale Ökosystem des Unternehmens ist dabei jedoch eine der grossen Herausforderungen. Die Konnektivität spielt hier eine zentrale Rolle, denn die "Smart Devices und Machines" generieren Unmengen an Daten, welche genutzt werden möchten. Darüber hinaus gilt es, die Kommunikation meistens von Maschine zu Maschine (M2M) über einen offenen Standard wie zum Beispiel OPC UA (Open Platform Communications Unified Architecture) abzusichern.

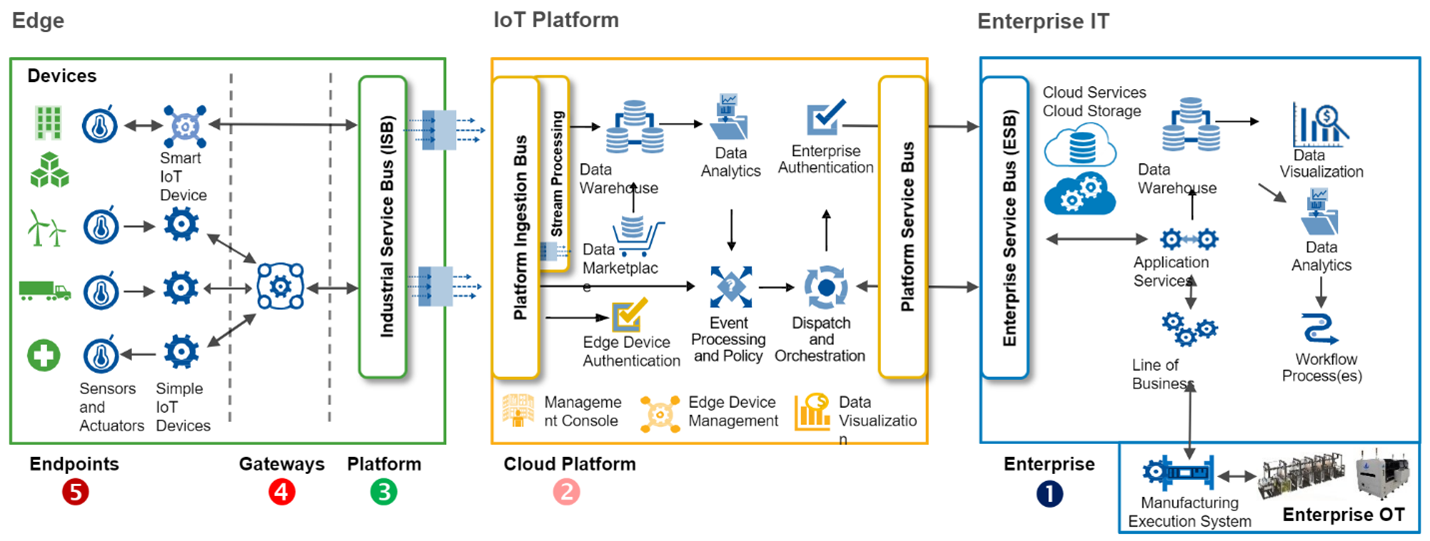

Das Gartner Referenzmodell ermöglicht eine ganzheitliche Vorgehensweise, um IIoT-Projekte zu konzipieren und zu implementieren. Dabei spielen Eckpfeiler wie der Kundennutzen, Kosten, Geschwindigkeit, Compliance, Sicherheit, Skalierbarkeit und Verlässlichkeit eine entscheidende Rolle.

Abb. Gartner Referenzmodell

Mit Sicherheit zu mehr Sicherheit

Viele Millionen Geräte verbinden sich tagtäglich mit dem Internet. Das weltweite IIoT-Netzwerk wird immer dichter – sowohl durch den stark steigenden Einsatz von IoT-Anwendungen in der Industrie als auch im privaten Bereich. Dadurch steigt auch die Bedrohung durch Cyber Angriffe auf IIoT Geräte massiv. Die IoT-Sicherheit muss deshalb ganzheitlicher gedacht und umgesetzt werden. Die heute grosse Herausforderungen die Security zu gewährleisten.

Eine Untersuchung von Forrester Research ergab, dass 77 Prozent der Unternehmen durch die zunehmende Nutzung von IoT-Geräten vor erheblichen Sicherheitsherausforderungen stehen. Das Internet der Dinge zwingt drei Viertel der befragten Sicherheitsverantwortlichen die Sicherheit ihrer Netzwerke zu überprüfen. Dazu kommt, dass Fachbereiche häufig nicht wissen, wie IIoT verbundene Geräte überwacht und verwaltet werden sollten.

Der Ansatz „Security by Design“ sollte ein fester Bestandteil von Anfang an sein. Nur wer die Sicherheit im Design bereits berücksichtigt, kann Schaden von Beginn abwenden. Der Ansatz legt die Basis für sichere Produkte und schafft somit ein transparentes Sicherheitsniveau, welches auch weiter angepasst werden kann Die Sicherheitsmaßnahmen werden dabei nicht nur im Edge-Bereich, sondern vor allem auch in der Interoperabilität umgesetzt – insbesondere in dessen Hard- und Software. Das Nachrüsten von IIoT-Devices ist hingegen sehr aufwändig und teuer und daher nicht zu empfehlen.

Des Weiteren befinden sich die Maschinen, Werkzeuge und Anlagen nicht in einem einzigen lokalen Netzwerk, sondern stehen bei weltweit verteilten Endkunden. Viele dieser Endkunden haben in Ihrem Shopfloor auch keinen Internetzugang, deshalb fängt die Herausforderung oft schon beim Aufbau einer alternativen Konnektivität an. IIoT Security-by-Design bedeutet also, den gesamten Datentransport End-to-End zu überdenken und die Edge-Devices mit Software- und Sicherheitsupdates stetig aktuell zu halten.

Einfallstore in der Praxis und wie diese verhindert werden können

Es stellt sich also die Frage, welche Einfallstore (Edge-Gateway) ein Angreifer nutzen könnte, um mir zu schaden oder Geräte und Daten zu manipulieren. Folgende Business Szenarien treffen wir in der Praxis an:

Ein ungesicherter Edge Device ermöglicht einen direkten Zugriff auf die Maschine, das Werkzeug oder das gesamte Firmennetzwerk. Damit können Parameter verändert oder Sicherheitsmechanismen umgangen werden. Somit kann die Produktqualität manipuliert oder die Sicherheit eines Bedieners gefährdet werden. Im schlimmsten Fall kann ein Produktionsstillstand erzwungen werden.

Angreifer manipulieren Parameter, wodurch die Prozesssteuerung betroffen ist und der Prozess nicht mehr kontrolliert werden kann. Zum Beispiel kann in der Medizinal oder der Automobil Industrie die Nachweisbarkeit in einem zertifizierten Prozess eines Zulieferers manipuliert werden. Dadurch ist die lückenlose Beweispflicht gegenüber dem Kunden oder der Behörden nicht mehr gewährleistet.

Immer mehr Hersteller von Maschinen und Werkzeugen setzen auf das Pay-per-Use Modell. Dadurch lassen sich die Kosten von CAPEX zu OPEX verschieben. Die notwendigen Daten werden dabei durch das IoT Device gesammelt. Ein ideales Einfallstor für Angreifer, um die Kosten für den Kunden in die Höhe zu treiben oder dem Hersteller zu schaden.

Solche Angriffe lassen sich durch geeignete Massnahmen auf Basis von Security by Design entgegnen oder verhindern. Die Public-Key-Infrastruktur Methode (kurz PKI) ist ein System, das digitale Zertifikate ausstellen, verteilen und prüfen lässt. Durch die PKI ist der sichere und verschlüsselte Austausch sowie die Signatur von Daten möglich. Dazu benötigt es lediglich einen öffentlichen und privaten Schlüssel (Key). Es ist somit eine hervorragende Massnahme, um IoT-Geräte von Grund auf sicher zu gestalten.

Ein solides Sicherheitskonzept ist ein wichtiger Grundbaustein für die Einführung von IIoT-Projekten. IDC schätzt, dass es 2025 weltweit über 50 Milliarden aktive IoT Geräte geben wird, wovon 75% mit einer IoT Plattform verbunden sein werden. Um diese Geräte bestmöglich abzusichern, muss die Sicherheit bereits in der Konzeptphase ein zentraler Aspekt sein. Ganz dem Motto “Security by Design”.

Gerne helfen wir Ihnen dabei auch Ihr Projekt von Grund auf sicher zu gestalten.